Cómo y por qué Interlock ataca al sector sanitario

Ha vuelto a ocurrir: los últimos días hemos visto un nuevo ciberataque al sector sanitario, y hay un nombre con el que quiero que te quedes: Interlock. Este grupo, activo desde septiembre del año pasado, se ha hecho conocido por atacar o poner el foco en el sector salud, además de otras infraestructuras críticas, aunque se nota que su objetivo principal son organizaciones sanitarias y de salud pública.

Este caso tan reciente, dado a conocer este mes, nos deja claro que el sector sanitario es un objetivo muy atractivo para los ciberdelincuentes. Atacar a este tipo de compañías no solo les da acceso a datos clínicos y financieros: también les abre la puerta a estafas a aseguradoras y, en consecuencia, a poner en riesgo la salud de los pacientes.

Y aquí es donde quiero que pares un momento y pienses: la víctima de este ataque fue DaVita, una empresa enorme y reconocida, con más de 2.600 centros y unos 200.000 pacientes. Si una organización de este tamaño no logró evitar el ataque, ¿qué crees que podría pasar en una clínica pequeña o mediana que piensa que “esto nunca me va a pasar”? Para los ciberatacantes no hay clínica grande ni pequeña, ni petición de dinero grande ni pequeña. Ya vimos en otro artículo el caso de una banda que pedía apenas 750 euros por liberar datos.

Caso DaVita: así fue el ciberataque que robó 20 TB de datos

Según lo que se sabe, el 12 de abril DaVita detectó un acceso no autorizado a sus servidores, en concreto, a los que estaban vinculados a sus laboratorios. Fue una detección interna, confirmada por la propia compañía, aunque no han dado más detalles de cómo se dieron cuenta. Y es una pena, porque esos detalles ayudarían mucho a otras clínicas a reforzar sus defensas.

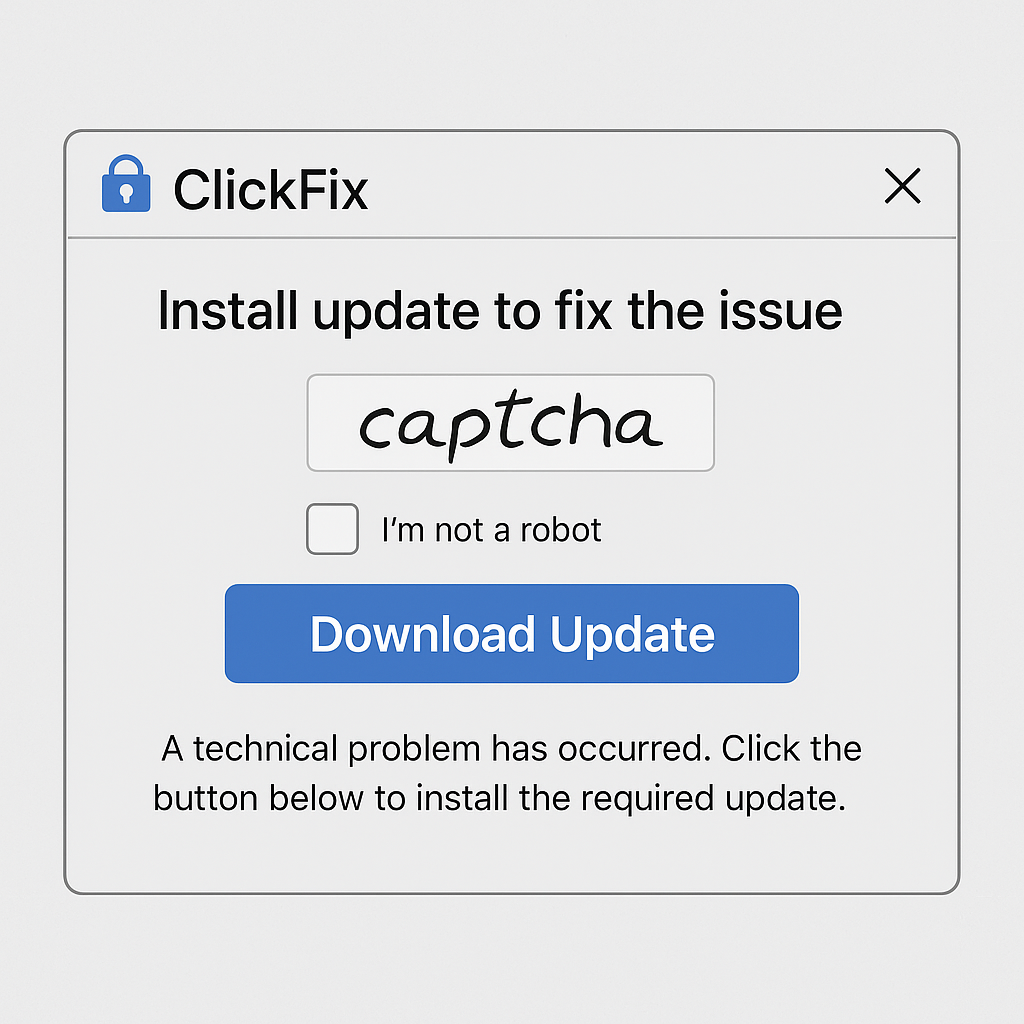

La técnica ClickFix: ingeniería social avanzada en acción

Interlock utilizó una técnica de ingeniería social llamada ClickFix para conseguir el acceso inicial. Aquí no hablamos de un correo masivo mal redactado, sino de algo más elaborado: usaron sitios web legítimos comprometidos para que el usuario descargara un archivo malicioso. El truco estaba en hacerles creer que estaban solucionando un problema técnico, incluso con un falso captcha. Una vez la víctima ejecutaba el archivo, ellos ya tenían la puerta abierta para robar credenciales y moverse dentro del sistema como si fueran dueños de la casa.

En este caso, la banda estuvo tres semanas dentro sin ser detectada, ya que, según la publicación, el ciberincidente comenzó el 24 de marzo de 2025. En ese tiempo robaron unos 20 TB de datos: historiales médicos, datos financieros, direcciones… información muy sensible que después puede venderse para que otros delincuentes sigan explotándola. Una de las prácticas más comunes es usar esos datos para hacerse pasar por pacientes y estafar a aseguradoras.

Las graves consecuencias de un ciberataque en salud

Cuando un ataque así ocurre, el problema no es solo parar la actividad: es todo lo que viene después. En el sector salud, un ciberataque puede poner en riesgo vidas, provocar estafas, suplantaciones de identidad, pérdida de reputación y demandas de pacientes. Si además se demuestra que no se cumplían las leyes de privacidad y seguridad, vienen las sanciones y, a medio plazo, la pérdida de pacientes por falta de confianza.

Por mi experiencia trabajando en clínicas, sé que la mayoría de los empleados, fuera de su trabajo, no se van a poner a buscar información para proteger la clínica. Por eso, como dueño o encargado, eres el responsable de que tu equipo esté formado, sea consciente de estos riesgos y tenga el conocimiento para no caer en este tipo de trampas. Y la formación no es algo que se hace una vez y ya está: las amenazas cambian y las bandas están siempre buscando nuevas formas de atacar.

Imagina que…

Tienes un empleado que, sin mala intención, ve un mensaje en su pantalla diciendo que hay un problema con el sistema y que debe seguir unas instrucciones para “arreglarlo”. Hace clic, sigue los pasos… y, sin saberlo, acaba de dar acceso a toda la red de tu clínica. Exactamente así empezó el caso de DaVita, y es así como podría empezar en ciberataque en cualquier otra clínica.

Recomendaciones para proteger tu clínica

Formación continua para tu equipo

- Forma a tu equipo. Capacitar a tu equipo para que estén al tanto de las amenazas y sepan qué hacer y qué no, evitará que tu clínica se vea afectada por un ataque.

- Herramientas prácticas. Tu equipo debe tener las herramientas para detectar un engaño, reaccionar correctamente ante algo sospechoso y, sobre todo, ver la ciberseguridad como parte de su trabajo diario, igual que controlar quién entra en la clínica o cerrar bien al final de la jornada.

- Simulaciones internas. Igual que se hacen simulacros de incendios, haz pruebas para que tu equipo sepa cómo actuar si detectan algo raro.

- Actualización cada seis meses. Las amenazas cambian, y tu equipo tiene que estar actualizado y al tanto de las nuevas formas de engañar.

Medidas técnicas imprescindibles para tu red

- Monitoreo de accesos. Usa herramientas que registren y alerten cuando alguien intenta entrar a tu sistema a una hora o desde una ubicación no reconocida

- Segmentación de redes. Si un intruso entra, que no pueda moverse por todo el sistema sin autorización.

- Cerrar puertos innecesarios. Cada puerto abierto es una puerta de entrada. Recomiendo leer mi artículo sobre puertos abiertos y cómo controlarlos.

- Soporte técnico implicado. La mayoría de las clínicas tienen soporte informático básico, pero no implicado en la prevención activa ni en la formación de personal sobre estos temas.

Conclusión

La lección que nos deja este ataque nuevo ciberataque al sector sanitario llevado a cabo por Interlock es clara: ninguna clínica está fuera del radar de los ciberdelincuentes. La prevención no puede esperar a que ocurra un incidente, porque entonces el daño —económico, legal y reputacional— ya estará hecho. Hoy mismo puedes empezar a fortalecer tu clínica con formación continua, protocolos claros y una supervisión técnica activa. Recuerda: la seguridad de tus pacientes también depende de tu ciberseguridad.

¡Ciberprotégete!